Một băng đảng ransomware đã kiếm được 260.000 USD chỉ trong 5 ngày chỉ bằng cách mã hóa từ xa các tệp trên thiết bị QNAP bằng chương trình lưu trữ 7zip.

Người dùng QNAP NAS từ khắp nơi trên thế giới bất ngờ phát hiện thấy tệp của họ bị mã hóa sau một hoạt động ransomware có tên Qlocker khai thác lỗ hổng trên thiết bị của họ.

Trong khi hầu hết các nhóm ransomware đều dành thời gian phát triển đáng kể cho phần mềm độc hại của họ để làm cho nó hiệu quả, giàu tính năng và có mã hóa mạnh, băng đảng Qlocker thậm chí không phải tạo chương trình phần mềm độc hại của riêng họ.

Thay vào đó, họ quét các thiết bị QNAP được kết nối với Internet và khai thác chúng bằng cách sử dụng các lỗ hổng được tiết lộ gần đây . Những khai thác này cho phép các tác nhân đe dọa thực thi từ xa tiện ích lưu trữ 7zip để bảo vệ bằng mật khẩu tất cả các tệp trên thiết bị lưu trữ NAS của nạn nhân.

Sử dụng cách tiếp cận đơn giản như vậy cho phép họ mã hóa hơn một nghìn, nếu không phải hàng nghìn thiết bị chỉ trong năm ngày bằng cách sử dụng thuật toán mã hóa đã được kiểm tra thời gian được tích hợp trong tiện ích lưu trữ 7zip.

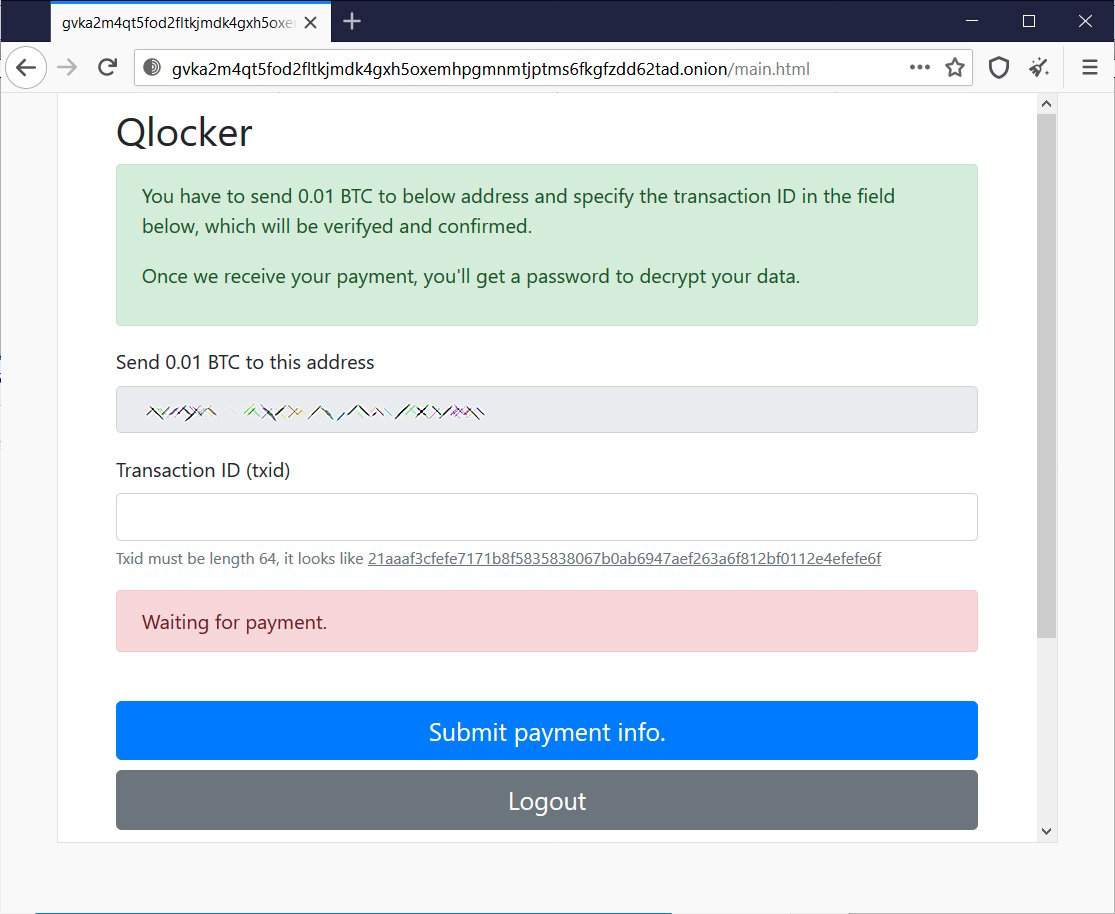

Có vẻ như những kẻ đe dọa đã biết rõ mục tiêu của họ và họ định giá yêu cầu tiền chuộc chỉ 0,01 Bitcoin, hoặc theo giá Bitcoin ngày nay, khoảng 500 đô la.

Qlocker đòi tiền chuộc

Quyết định trả hàng triệu đô la đòi hỏi một công ty phải suy nghĩ kỹ lưỡng về việc liệu dữ liệu bị mất có trị giá hàng triệu đô la hay không.

Tuy nhiên, trả 500 đô la có thể được coi là một cái giá nhỏ phải trả để khôi phục các tệp quan trọng. Quyết định của Qlocker dường như đã đúng khi các khoản thanh toán bắt đầu mang lại lợi nhuận đáng kể trong một vài ngày hoạt động.

Tại thời điểm này, 20 địa chỉ bitcoin, được hiển thị bên dưới, đã nhận được khoản thanh toán tiền chuộc với tổng trị giá 5.25735623 Bitcoin. Số tiền này tương đương với khoảng $ 258.494.

| Địa chỉ Bitcoin | Tổng số tiền thanh toán bằng Bitcoin |

| 34vbPQLgGZwKG2FikitGU6QR7K25aB6Shh | 0,55216220 |

| 37m57HiP5rPceopgEWF9sM58CkzaDFYtaU | 0,14021317 |

| 3Ekwztte7oWR1odC1eKeL2Va4cpBuGXPgU | 0,09962125 |

| 3EPBKN3bcax81U3MdKYUhMC1fzFEFGPC6E | 0,10915462 |

| 3EvCKQ38y8ePUwM4w49XWVtAK7KhYbmeMH | 0,34801656 |

| 3FvLioiqF2TrQgZ9zRMdd7QUfc2hTjKZfL | 0,08951304 |

| 3FXVLv8TmcHNmnfwLfc5g7f2a32xp3XugW | 0,38088464 |

| 3G6fbWX6At9uRzKf6kwS6R6pn5EQ8UsxKY | 0,16983215 |

| 3GfAJxhUen3oqb4sDDnPmXyhs5mDboHbyG | 0,46134513 |

| 3JRdPjB8U3nfDqQHzTqw9yYra49Gsd8Rar | 0,40133268 |

| 3KmK5z4CAvn3aL4Q8F2gWbhuPRy9ZmEurN | 0,29910901 |

| 3Kywg92E877KUWmyaeeLNSXFc5bqBvFbAm | 0,48277236 |

| 3LLzycFNFh7mDsqRhfknfGBa6TKq6HcfwS | 0,31901320 |

| 3Lp1NkJHYsmFRBfM3ggoWsS1PF5hXxrwrD | 0,32386846 |

| 3PDfzkTnD1E7gB7peZ2prRyDxjQ1BhqcV1 | 0,14020000 |

| 3PunvFGpVWLX7PNAoT3bMDbPQU2QQW4kxN | 0,15954000 |

| 3Q8WmjQyFs1EKCdu415t2P9cxY7AbqorPd | 0,40031185 |

| 3EWRngsRDhCxMHtKxeK6k9kX3pyWZSA2YB | 0,13081244 |

| 3Gwz3yVmrGr5AqmUrAS8H2QQaPz2v9Rhpx | 0,15965435 |

| 3JtUAz4aKUrjcBK47ocdv52tTJkriat1nx | 0,08999912 |

Nếu chúng tôi chia số Bitcoin kiếm được, chúng tôi sẽ đưa ra khoảng 525 nạn nhân đã trả tiền chuộc cho đến nay.

Thật không may, tiền chuộc tiếp tục đến khi người dùng đưa ra quyết định khó trả tiền để khôi phục tệp của họ, vì vậy con số này có thể sẽ tăng lên nhiều lần.

Chiến dịch ransomware này vẫn đang tiếp tục, với những nạn nhân mới xuất hiện mỗi ngày. Do đó, tất cả người dùng QNAP phải cập nhật phiên bản mới nhất của Multimedia Console, Media Streaming Add-on và ứng dụng Hybrid Backup Sync để sửa các lỗ hổng và bảo vệ khỏi các cuộc tấn công ransomware này.

TRUNGTAMBAOHANH.COM hiện có khả năng giải mã dữ liệu virus mã hóa và đám phán với hackers để khôi phục dữ liệu cho các khách hàng bị tấn công và đòi hỏi tiền chuộc.