Một lỗ hổng trong máy tập thể dục Peloton Bike + đã được khắc phục có thể cho phép kẻ đe dọa giành quyền kiểm soát hoàn toàn thiết bị, bao gồm cả máy quay video và micrô của nó.

Peloton là nhà sản xuất các loại máy tập thể dục vô cùng nổi tiếng, bao gồm Peloton Bike, Peloton Bike + và Peloton Tread.

Trong một báo cáo mới được McAfee công bố, các nhà nghiên cứu giải thích cách họ mua Peloton Bike + để chọc phá hệ điều hành Android cơ bản và xem liệu họ có thể tìm cách xâm phạm thiết bị hay không.

Các nhà nghiên cứu bảo mật Sam Quinn và Mark Bereza của McAfee giải thích: “Tuy nhiên, bên dưới lớp vỏ bọc bên ngoài bóng bẩy này là một máy tính bảng Android tiêu chuẩn và cách tiếp cận công nghệ cao này đối với thiết bị tập thể dục đã không được chú ý.

"Bỏ qua những rủi ro về tiếp thị truyền thông, Peloton đã thu hút sự chú ý gần đây về những lo ngại xung quanh quyền riêng tư và bảo mật của các sản phẩm của mình. Vì vậy, chúng tôi quyết định tự xem xét và mua một chiếc Pelton Bike +."

Android cho phép các thiết bị khởi động một hình ảnh đã sửa đổi bằng cách sử dụng lệnh đặc biệt có tên là '' fastboot boot, lệnh này tải một hình ảnh khởi động mới mà không cần nhấp nháy thiết bị và cho phép thiết bị trở về phần mềm khởi động mặc định khi khởi động lại.

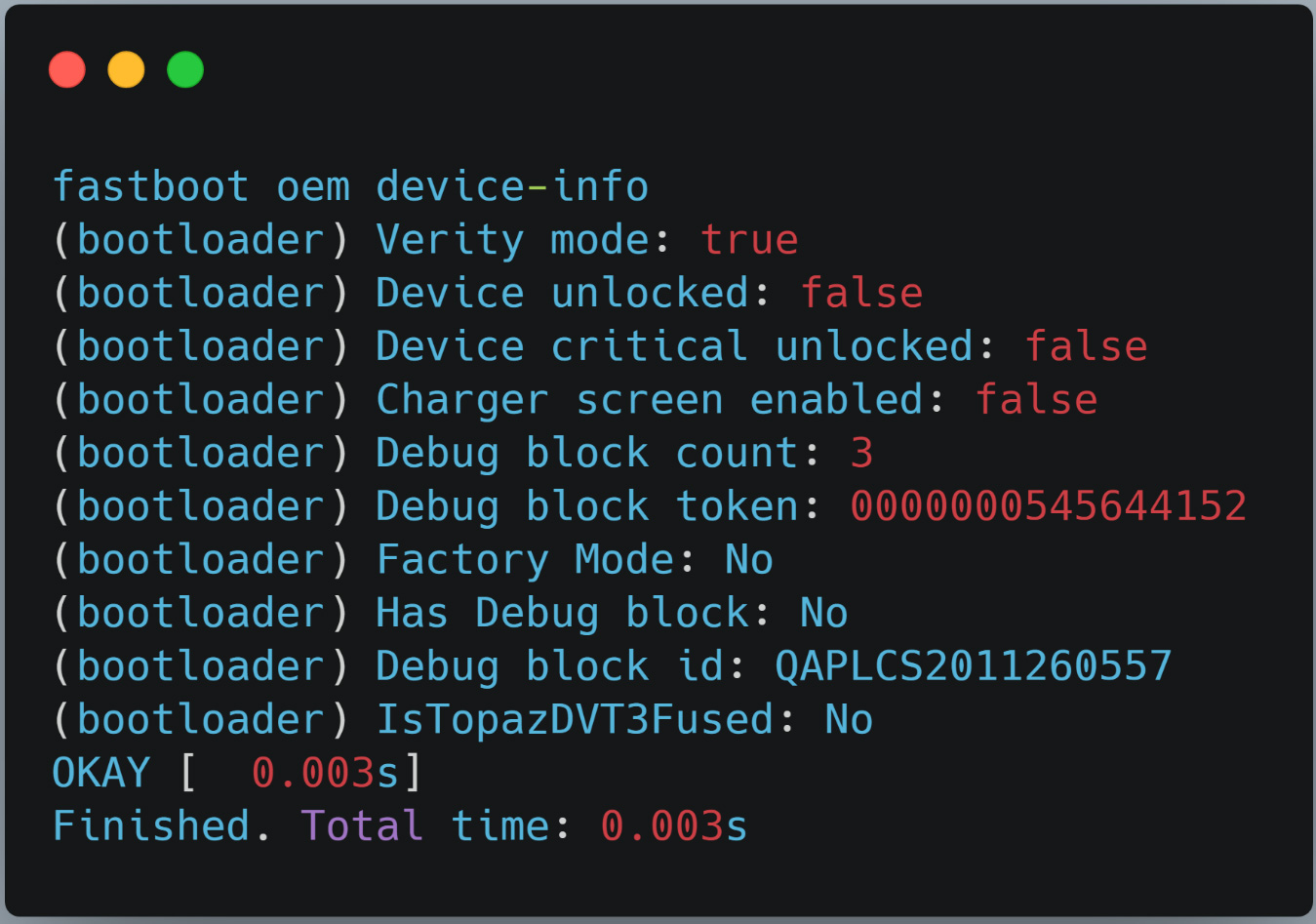

Các phiên bản Android mới hơn cho phép các nhà phát triển đặt thiết bị ở trạng thái khóa để ngăn thiết bị tải hình ảnh khởi động đã sửa đổi. Như bạn có thể thấy bên dưới, biểu tượng ' fastboot oem device-info' cho thấy thiết bị chưa được mở khóa.

Trong khi Peloton đặt thiết bị ở trạng thái khóa một cách chính xác, các nhà nghiên cứu của McAfee phát hiện ra rằng họ vẫn có thể tải hình ảnh đã sửa đổi vì một lỗi đang ngăn hệ thống không xác minh xem thiết bị đã được mở khóa hay chưa.

Mặc dù hình ảnh khởi động thử nghiệm của họ không thành công vì nó không chứa trình điều khiển phần cứng và màn hình chính xác để vận hành Peloton, nhưng nó cho thấy rằng mã đã sửa đổi có thể chạy trên thiết bị.

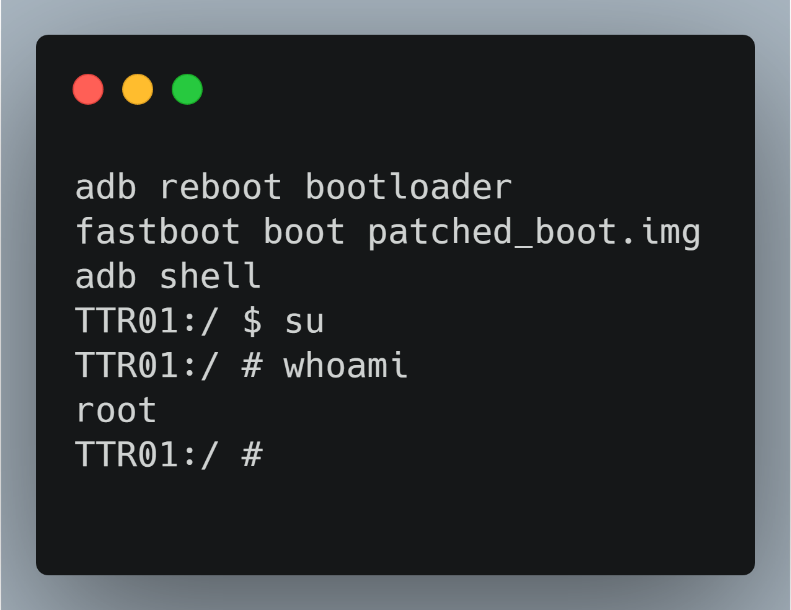

Sau đó, các nhà nghiên cứu đã có được hình ảnh khởi động Peloton hợp lệ từ các bản cập nhật OTA (qua mạng) của thiết bị. Sau đó, họ đã sửa đổi hình ảnh khởi động hợp pháp để bao gồm lệnh 'su' để nâng cao các đặc quyền trên thiết bị.

Với quyền truy cập vật lý vào thiết bị, các nhà nghiên cứu đã tải một Peloton boot.img đã được sửa đổi vào Peloton Bike +, họ có thể đạt được quyền truy cập root trên thiết bị bằng sulệnh '', như được hiển thị trong hình ảnh bên dưới.

Trong khi Peloton Bike + tiếp tục hoạt động và trông giống như bình thường, các nhà nghiên cứu hiện đã có quyền truy cập cao hơn và có thể chạy bất kỳ ứng dụng Android nào họ muốn trên thiết bị.

McAfee cho biết họ đã báo cáo lỗ hổng cho Peloton, người đã sửa lỗi trong phiên bản phần mềm "PTX14A-290" để không cho phép sử dụng lệnh 'khởi động' trên hệ thống của họ nữa.

Đó là một Peloton! Vậy thì sao?

Bạn có thể tự hỏi vấn đề lớn là gì về lỗ hổng trong Peloton vì nó không phải là thiết bị lưu trữ dữ liệu nhạy cảm hoặc nơi bạn đăng nhập vào tài khoản ngân hàng và email của mình.

Các khách sạn, tàu du lịch, phòng tập thể dục và cho thuê kỳ nghỉ bắt đầu phổ biến hơn cung cấp xe đạp và máy chạy bộ Peloton để khách của họ sử dụng khi đến thăm.

Nếu một tác nhân đe dọa có thể xâm phạm một trong những thiết bị này, chúng có khả năng cài đặt phần mềm độc hại thu thập tài khoản của những người sử dụng thiết bị.

Sau đó, các tác nhân đe dọa có thể sử dụng các tài khoản đó để thử và xâm phạm các trang web khác có cùng thông tin xác thực.

Cũng cần nhớ rằng Pelotons được coi là cơ sở hạ tầng của các ngôi nhà và địa điểm thương mại và có thể nằm trên mạng nội bộ chứ không phải là một mạng khách kín đáo hơn.

Một Peloton bị xâm nhập sẽ không cho thấy bất kỳ dấu hiệu giả mạo bên ngoài nào nhưng, một khi bị tấn công bởi một tác nhân đe dọa, có thể được sử dụng để cung cấp quyền truy cập từ xa vào mạng mà không cần bất kỳ ai khôn ngoan hơn.

Cuối cùng, và cần quan tâm hơn một chút, sau khi các tác nhân đe dọa có được các đặc quyền cao hơn trên thiết bị, họ có thể bật máy ảnh hoặc micrô từ xa.

Mặc dù không thể tránh khỏi việc các thiết bị Peloton sẽ bị xâm nhập bằng cách sử dụng lỗ hổng này và yêu cầu quyền truy cập vật lý, video dưới đây minh họa cách McAfee có thể dễ dàng tải hình ảnh khởi động đã sửa đổi trên Peloton Bike +.