Trung tâm Tình báo Đe dọa của Microsoft (MSTIC) đã phát hiện ra rằng các tin tặc do Nga hậu thuẫn đứng sau vụ tấn công chuỗi cung ứng SolarWinds hiện đang điều phối một chiến dịch lừa đảo đang diễn ra nhắm vào các cơ quan chính phủ trên toàn thế giới.

MSTIC tiết lộ : “Tuần này, chúng tôi đã quan sát thấy các cuộc tấn công mạng của kẻ đe dọa Nobelium nhắm vào các cơ quan chính phủ, tổ chức tư vấn, chuyên gia tư vấn và các tổ chức phi chính phủ .

"Làn sóng tấn công này nhắm vào khoảng 3.000 tài khoản email tại hơn 150 tổ chức khác nhau.

"Trong khi các tổ chức ở Hoa Kỳ nhận được phần lớn các cuộc tấn công, các nạn nhân được nhắm mục tiêu trải dài ít nhất 24 quốc gia."

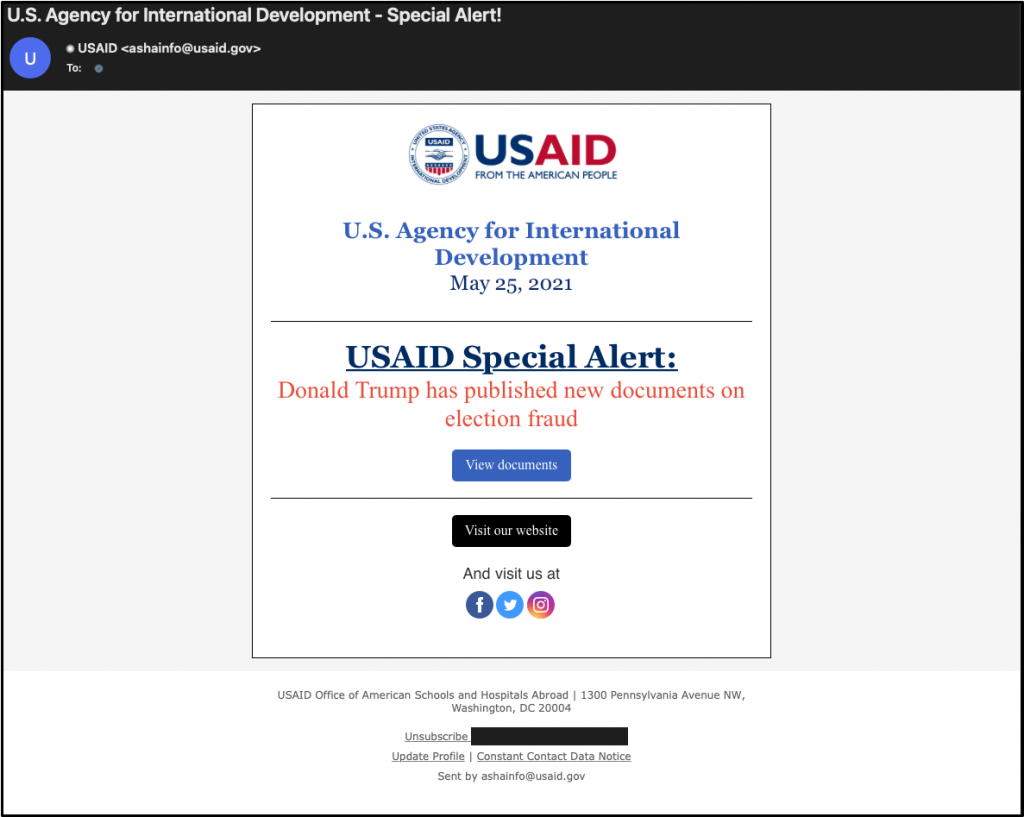

Các tác nhân đe dọa đằng sau các cuộc tấn công này, một nhóm tấn công được Microsoft theo dõi là Nobelium và có khả năng được chính phủ Nga hậu thuẫn, đã gửi các email lừa đảo bằng cách sử dụng tài khoản Constant Contact bị xâm phạm của USAID (một dịch vụ email tiếp thị hợp pháp).

Chiến dịch bắt đầu vào tháng 1 năm 2021 và nó dần biến thành một loạt các cuộc tấn công với đỉnh điểm là làn sóng lừa đảo theo chủ đề USAID của tuần này.

Công ty an ninh mạng Volexity cũng đã công bố một báo cáo liên kết chiến dịch lừa đảo này với các nhà điều hành Cơ quan Tình báo Nước ngoài của Nga (SVR) (được theo dõi là APT29, Cozy Bear và The Dukes) dựa trên các chiến thuật trước đây được sử dụng trong các cuộc tấn công từ năm 2018.

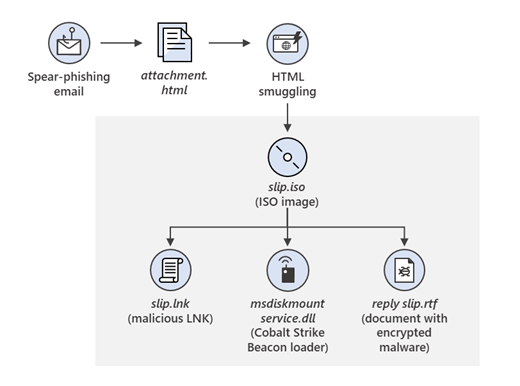

Chuỗi lây nhiễm và kỹ thuật phân phối phần mềm độc hại của Nobelium đã phát triển trong suốt các cuộc tấn công, với các tin nhắn lừa đảo có chứa tệp đính kèm HTML làm rơi tệp ISO vào ổ cứng của nạn nhân.

Sau khi nạn nhân gắn ISO, họ được khuyến khích mở các tệp chứa bên trong (phím tắt LNK hoặc tài liệu RTF), tệp này sẽ thực thi tài liệu withing đi kèm DLL hoặc được lưu trữ trong ảnh ISO, tải Cobalt Strike Beacon trên hệ thống.

"Nếu thiết bị được nhắm mục tiêu là thiết bị iOS của Apple, người dùng đã được chuyển hướng đến một máy chủ khác dưới sự kiểm soát của NOBELIUM, nơi khai thác zero-day đã được vá kể từ khi được vá cho CVE-2021-1879", Microsoft cho biết.

"Việc triển khai thành công các tải trọng này cho phép NOBELIUM đạt được quyền truy cập liên tục vào các hệ thống bị xâm phạm", Microsoft nói thêm.

"Sau đó, việc thực thi thành công các tải trọng độc hại này có thể cho phép NOBELIUM thực hiện các mục tiêu hành động, chẳng hạn như chuyển động ngang, lọc dữ liệu và phân phối thêm phần mềm độc hại."

Có thể tìm thấy thêm thông tin chi tiết, bao gồm động cơ của những kẻ tấn công, hành vi độc hại được Microsoft quan sát thấy trong các cuộc tấn công và các phương pháp hay nhất để bảo vệ chống lại chiến dịch đang diễn ra này, có thể được tìm thấy trong báo cáo của MSTIC .

TRUNGTAMBAOHANH.COM hiện có khả năng giải mã dữ liệu virus mã hóa và đám phán với hackers để khôi phục dữ liệu cho các khách hàng bị tấn công và đòi hỏi tiền chuộc.